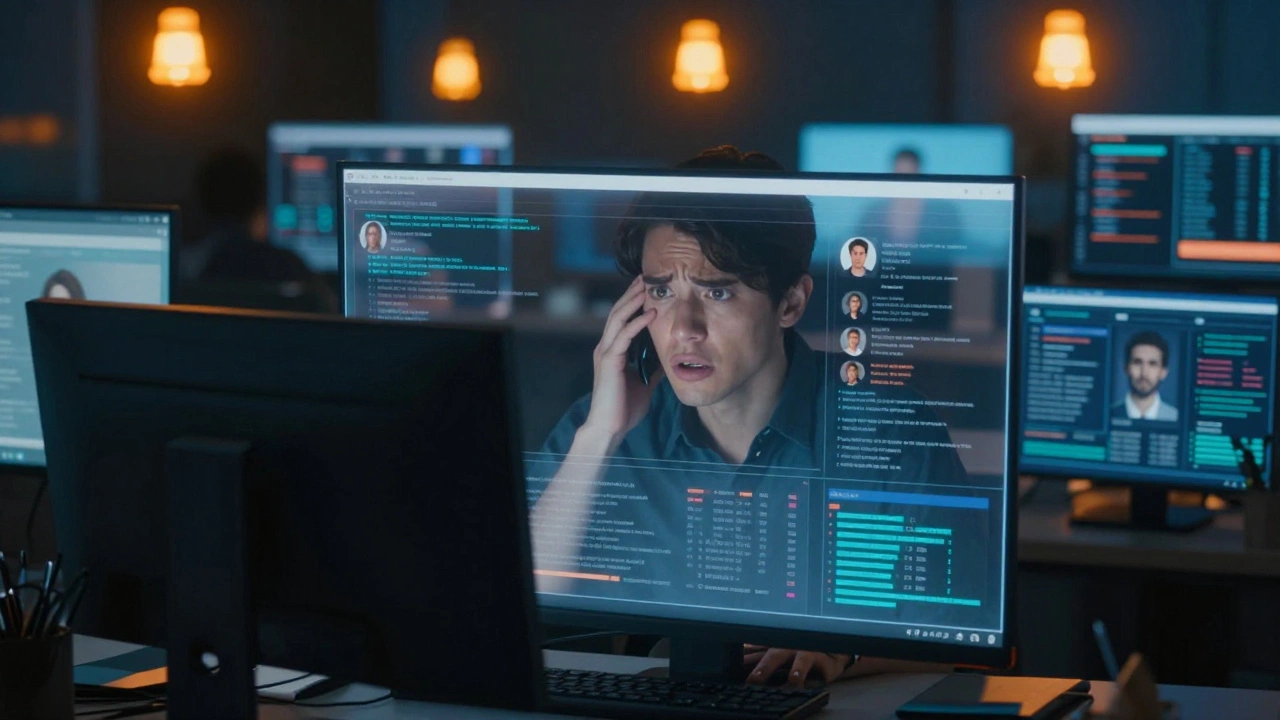

Представьте себе ситуацию: вы разработали удобный сервис, который быстро отдает данные благодаря агрессивной стратегии кэширования. Но однажды ваш главный заказчик звонит в панике - пользователи начали видеть чужие личные кабинеты прямо на своих экранах. Это не баг в коде базы данных. Это классическая ошибка настройки HTTP Caching, что является механизмом временного хранения данных для ускорения отдачи контента. В мире безопасного кэширования разница между словом `public` и `private` может стоить вам репутации или даже привести к утечке персональных данных.

Сегодня мы разберемся, как настроить кэш так, чтобы он работал быстро, но не отдавал «чужое» своим пользователям. Особенно это важно, когда ваше API обслуживает как общую информацию, так и чувствительные данные конкретных клиентов.

Как работает кэширование в веб-архитектуре

Прежде чем говорить о безопасности, нужно понять, где именно хранятся ваши данные. Когда пользователь делает запрос к вашему RESTful API, что представляет собой стандарт взаимодействия клиент-сервер, основанный на архитектурных принципах REST, ответ редко идет напрямую из базы данных. На его пути стоят несколько уровней посредников:

- Кэш браузера пользователя: Самый последний уровень. Хранится локально у клиента.

- Прокси и корпоративные кэши: Часто встречаются в крупных компаниях или через провайдеров (например, офисный шлюз).

- CDN (Content Delivery Network): Геосетевые узлы, такие как Cloudflare или AWS CloudFront, которые доставляют контент ближе к пользователю.

- Серверный кэш (Reverse Proxy): Nginx, Varnish или встроенные механизмы фреймворков перед попаданием в код вашего приложения.

Главная проблема безопасности возникает тогда, когда один из этих слоев считает, что ответ от вашего сервера можно сохранить и показать другому человеку. Это часто случается с CDN. Если вы не скажете им иначе, они по умолчанию могут закэшировать любой ответ без аутентификации.

Различия между приватными и публичными данными

В контексте HTTP протокола есть четкое деление типов ответов. Давайте определимся с понятиями, чтобы избежать путаницы при настройке заголовков.

| Тип данных | Пример содержимого | Где можно кэшировать | Директива Cache-Control |

|---|---|---|---|

| Публичные (Public) | Новости, список товаров, погода | Браузер, Прокси, CDN, Сервер | public |

| Приватные (Private) | Личный кабинет, история заказов, баланс | Только браузер конкретного пользователя | private |

| Конфиденциальные | Платежные реквизиты, JWT токены | Нигде | no-store |

Когда вы передаете данные, например, баланс пользователя, вы должны использовать директиву private. Это сигнал всем промежуточным серверам: «Этот ответ принадлежит конкретному пользователю, показывать его другим нельзя». Без этого параметра CDN-провайдер может решить, что ответ на URL `/api/balance` одинаков для всех, и отдать кэшированную версию пользователя А пользователю Б, если они используют один выходной IP адрес.

Заголовок Cache-Control: ваш главный инструмент

Настройка безопасности начинается с правильного формирования заголовка ответа. Cache-Control Header выполняет функцию ключевой инструкции для браузеров и серверов, определяющей стратегию кэширования. Внутри него есть набор параметров, которые управляют временем жизни и допустимостью хранения.

Для приватных данных ваша базовая формула должна выглядеть примерно так:

Cache-Control: private, no-cache, max-age=0Давайте разберем компоненты этой строки:

private: Говорит кэшу, что ответ зависит от аутентификации пользователя. Хранить можно только в одиночном клиенте (браузере), нельзя в разделяемых прокси-серверах.no-cache: Не говорит «не сохраняй», а значит «перед использованием спроси у сервера, актуально ли это». Это позволяет использовать кэш, но гарантирует проверку свежести перед каждым показом.max-age=0: Жесткое требование, что ресурс устаревает немедленно после получения.

Здесь кроется важная деталь для оптимизации. Если вы используете no-cache, браузер все равно будет отправлять условный запрос (с `If-None-Match` или `If-Modified-Since`). Это снижает нагрузку на ваш бэкенд, потому что база данных может не участвовать в проверке, достаточно проверить таймстемп.

Аутентификация и утечки через Cookies

Одна из самых частых ошибок - передача информации об авторизации вместе с кэшируемым контентом. Представьте, что вы кэшируете ответ, содержащий Session Cookie, которая отвечает за идентификацию текущей сессии пользователя на сервере.

Если в ответе присутствует куки с токеном доступа, и вы поставили флаг public, CDN сохранит этот токен. Любой следующий пользователь, посетивший этот же сайт через тот же узел CDN, получит готовый токен предыдущего владельца.

Чтобы этого избежать, применяйте следующее правило: всегда проверяйте, содержит ли ваш ответ информацию для авторизации. Если да - используйте no-store. Этот параметр запрещает любое хранение ответа. Браузер должен каждый раз запрашивать данные заново. Это критично для таких эндпоинтов, как `/logout`, `/confirm-payment` или любых маршрутов, требующих высокой безопасности.

Использование заголовка Vary для изоляции пользователей

Иногда нам нужно кэшировать контент, но делать это индивидуально для каждого устройства или группы пользователей. Здесь помогает заголовок Vary Header, который определяет параметры запроса, влияющие на выбор версии кэшированного ответа.

Например, если вы показываете цены товара, но цена зависит от логина пользователя (VIP-клиенты видят скидку), стандартный кэш сломает систему. Если пользователь А (VIP) загрузит страницу первый, CDN сохранит цену со скидкой. Затем пользователь Б (обычный) зайдет на ту же страницу, и CDN отдаст ему цену VIP, хотя это неверно.

Решением станет добавление заголовка:

Vary: Cookie, Accept-Language, AuthorizationЭто заставляет кэш создавать отдельные копии ответа для каждого уникального значения указанных заголовков. Так, при каждом изменении cookie, создается новый ключ кэша. Однако будьте осторожны: использование Vary: Cookie практически полностью отключает эффективность кэширования на уровне CDN, потому что у каждого пользователя cookie уникальна. Используйте это только если у вас есть строгая необходимость персонализировать контент под конкретную сессию.

Инвалидация и обновление данных

Кэширование - это всегда баланс между скоростью и актуальностью. Что происходит, когда пользователь меняет пароль или обновляет профиль? Ответ в кэше должен быть удален или пересоздан.

Существует два основных подхода к Cache Invalidation, механизм которого заключается в принудительном удалении или блокировании устаревших данных из буфера обмена:

- TTL (Time To Live): Вы просто задаете время жизни, например,

max-age=300. Через 5 минут данные считаются устаревшими. Это легко реализовать, но данные могут просесть в кэше до истечения срока, пока не произойдет повторный запрос. - Активное обновление: При изменении данных (обновлении профиля) вы отправляете команду удаления ключа из Redis или VCL слоя. Это требует разработки дополнительного механизма, но дает мгновенную актуализацию.

Для API, где важна безопасность и точность (банкинг, медицина), лучше комбинировать короткий TTL и принудительное удаление при событиях изменения состояния.

Практический пример настройки Nginx

Часто сервер веб-приложения - это Nginx. Он отлично справляется с кэшированием статических ответов, но плохо фильтрует динамические. Вот простой пример конфига, который разделяет логику для личного кабинета и публичного контента.

location /api/public/ {

proxy_cache mycache;

proxy_cache_valid 200 1h; # Кэшируем успешные ответы 1 час

add_header X-Cache-Status $upstream_cache_status;

}

location /api/private/ {

add_header Cache-Control "private, no-cache" always;

# Никаких директив kэша здесь

}Обратите внимание на слово `always`. Оно гарантирует, что заголовок установится даже если ответ пустой или с ошибкой. Это важно для предотвращения случайного кэширования ошибок.

Проверка безопасности

Как убедиться, что ваша защита работает? Простой способ - использовать инструменты разработчика в браузере. Откройте вкладку Network, очистите кэш и сделайте запрос. Посмотрите на заголовки ответа.

Если вы видите X-Cache-HIT в логах CDN для приватного эндпоинта - беда. Это значит, что запрос был получен не от вашего сервера, а из общего пула. Проверьте также наличие чувствительных данных внутри ответа через поиск JSON. Иногда разработчики случайно добавляют токены в тело ответа вместо куки, и эти тела попадают в публичный кэш.