Вы когда-нибудь задумывались, что происходит с вашими паспортными данными, номерами карт или личными номерами телефонов, когда вы вводите их в приложение? Многие думают, что эти данные просто сохраняются в базе - и всё. На самом деле, если компания делает это правильно, ваши данные вообще не попадают в систему в чистом виде. Вместо этого они превращаются в нечто другое - неузнаваемое, но всё ещё полезное. Это называется маскированием и токенизацией. И это не теория. Это стандарт, который уже используют крупные банки, онлайн-магазины и государственные сервисы.

Почему обычное хранение данных - это риск

Представьте, что база данных с номерами кредитных карт попала в руки хакеров. Если данные хранятся как есть - всё, что нужно злоумышленнику, - это скачать файл. Всё. Деньги исчезают. Люди теряют доверие. Компания - репутацию. И всё это потому, что кто-то решил, что «номер карты - это просто цифры».

В 2023 году в России произошёл инцидент с утечкой данных из системы одного из крупных операторов мобильной связи. В базе хранились полные паспортные данные более 2 миллионов пользователей. Никакой маскировки. Никакой токенизации. Только прямые значения. Результат? Штраф в 470 миллионов рублей, судебные иски, и массовый отказ клиентов от услуг. Это не «какой-то там случай». Это то, что может случиться с любой компанией, которая игнорирует базовые правила защиты.

Что такое маскирование данных

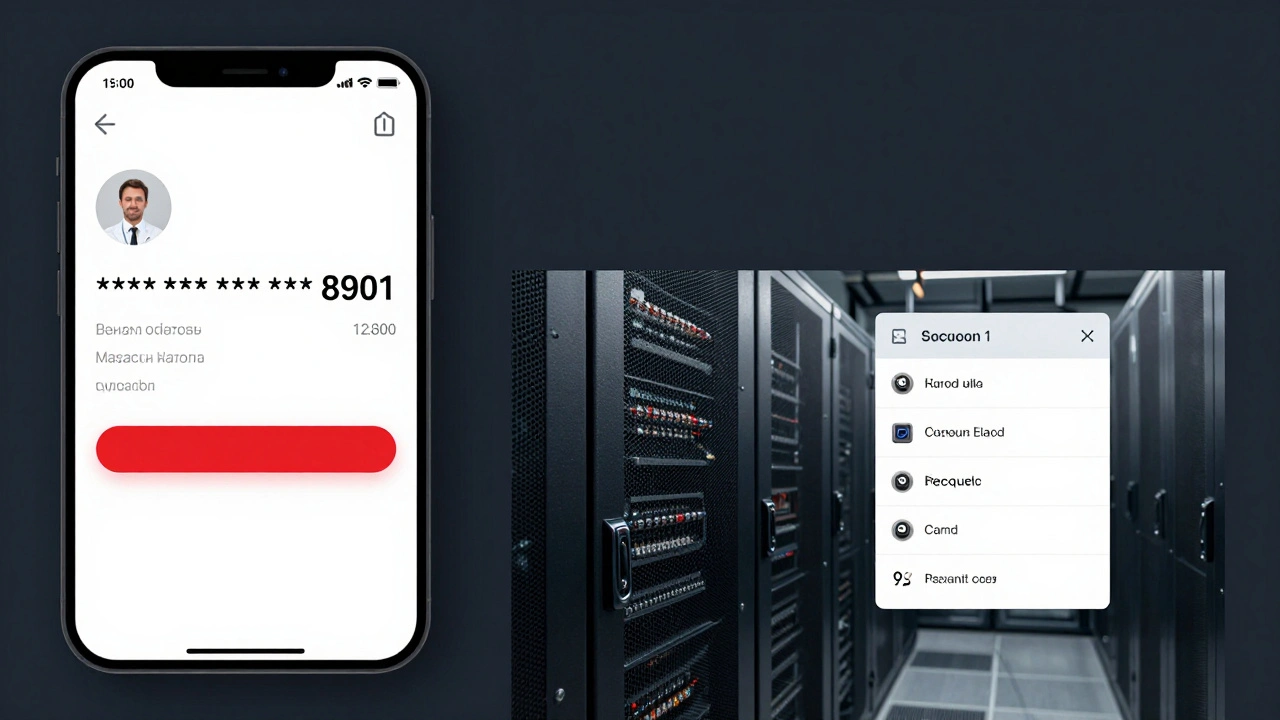

Маскирование - это когда вы скрываете часть данных, оставляя только то, что нужно для работы системы. Например, номер карты 4532 0123 4567 8901 превращается в **** **** **** 8901. Всё, что видит сотрудник колл-центра - последние четыре цифры. Остальное - звёздочки.

Это не шифрование. Это не защита. Это просто визуальное скрытие. Но для многих задач - достаточно. Маскирование применяется там, где не нужно восстанавливать исходные данные, но нужно показывать их частично. Например:

- В личном кабинете банка - видны только последние 4 цифры карты

- В отчётах аналитиков - имена клиентов заменены на «Клиент #123»

- В тестовых средах - реальные телефоны заменяются на фиктивные, но с тем же форматом

Преимущество маскирования - простота. Нет сложных алгоритмов, нет ключей, нет риска взлома шифрования. Но есть и минус: если злоумышленник получит доступ к базе, он может попытаться угадать исходные данные по оставшимся фрагментам. Например, если видно «+7 (9XX) XXX-XX-XX», а вы знаете, что человек живёт в Казани, где большинство номеров начинаются с 927, 937, 950 - угадать остальное становится проще.

Что такое токенизация

Токенизация - это не просто скрытие. Это замена. Вместо реального номера карты, паспорта или телефона система генерирует случайный уникальный «токен» - похожий на код, но не имеющий никакого отношения к реальным данным. Например:

Реальный номер: 4532 0123 4567 8901

Токен: 7a9f-2b1c-8d4e-6f0k

Этот токен - просто ссылка. Он работает только внутри системы. Он не может быть расшифрован без доступа к специальному «безопасному хранилищу» - токен-серверу. Именно там хранится соответствие: «токен → реальные данные».

Токенизация используется везде, где нужно работать с данными, но не хранить их. Например:

- Онлайн-платежи: платежная система работает только с токенами, а банк хранит реальные карты отдельно

- Мобильные приложения: ваш телефонный номер заменяется токеном, и даже разработчики не знают, кто вы на самом деле

- Аналитика: система анализирует поведение пользователей по токенам - без привязки к реальным именам

Токенизация - это не просто «запутывание». Это архитектурный принцип. Если токен-сервер взломают - злоумышленник получит реальные данные. Но если взломают основную систему - он получит только бессмысленные коды. Это как если бы вы хранили ключи от машины не в бардачке, а в сейфе в другом городе. Даже если грабитель заберёт машину - ключей у него не будет.

Маскирование vs токенизация: в чём разница

Эти два метода часто путают. Вот простая таблица, которая показывает, когда что использовать.

| Параметр | Маскирование | Токенизация |

|---|---|---|

| Восстановление данных | Возможно, если есть доступ к исходной базе | Только через токен-сервер |

| Безопасность | Средняя - фрагменты данных видны | Высокая - данные полностью заменены |

| Сложность внедрения | Низкая - изменяется отображение | Высокая - нужна инфраструктура |

| Использование в тестах | Подходит | Лучший вариант |

| Соответствие GDPR / ФЗ-152 | Частично | Полностью |

Если вы разрабатываете приложение, которое обрабатывает платежи - используйте токенизацию. Если вы делаете внутренний отчёт для аналитиков - маскирование сработает. Но если вы хотите соответствовать российскому закону о персональных данных (ФЗ-152), то токенизация - не просто рекомендация. Это требование для систем, которые работают с чувствительными данными.

Как это работает на практике

Вот реальный сценарий из одного из крупных российских банков. Когда клиент вводит номер карты в мобильное приложение:

- Данные сразу отправляются на токенизационный шлюз - отдельный сервер, изолированный от основной системы

- Шлюз генерирует токен и сохраняет соответствие в защищённом хранилище

- Токен возвращается в приложение и сохраняется на устройстве пользователя

- Все последующие операции (платежи, проверки баланса) используют только токен

- Настоящий номер карты хранится только в системе банка, в отдельном, физически защищённом дата-центре

Даже если хакер взломает сервер приложения - он получит только токены. Без доступа к токен-серверу - это бесполезные символы. А токен-сервер защищён не только шифрованием, но и физическим контролем доступа, двухфакторной аутентификацией и мониторингом всех попыток подключения.

Почему это важно для разработчиков

Многие программисты думают: «Мы же не банк. Зачем нам такие сложности?» Но даже если вы делаете приложение для записи к врачу - вы работаете с Ф.И.О., датой рождения, телефоном. Это персональные данные. И по закону вы обязаны их защищать.

В 2025 году Роскомнадзор начал проверять не только крупные компании, но и небольшие стартапы. За нарушение ФЗ-152 штрафы выросли вдвое. А если в вашем приложении есть утечка - вы можете быть признаны виновными даже если «не знали». Поэтому лучше делать это правильно с самого начала.

Вот что вы можете сделать прямо сейчас:

- Никогда не храните паспортные данные, телефоны или номера карт в чистом виде в базе

- Используйте токены для всех операций, где не нужен реальный номер

- Если нужно показать данные пользователю - применяйте маскирование

- Тестируйте систему только на сгенерированных токенах - никогда не используйте реальные данные в тестовых средах

- Регулярно аудитируйте, где и как хранятся данные - даже в логах

Что дальше? Следующие шаги

Если вы разрабатываете систему, которая обрабатывает чувствительные данные - начните с трёх шагов:

- Определите, какие данные у вас считаются персональными (ФЗ-152, статья 3)

- Найдите все места, где они хранятся в чистом виде - в базах, логах, бэкапах

- Замените их на токены или маскированные версии - и проверьте, что всё работает

Не ждите, пока произойдёт утечка. Не ждите, пока придет штраф. Лучшая защита - та, которую вы внедрили до того, как кто-то начал искать дыры.

Что делать, если у меня уже есть база с реальными данными?

Сначала остановите новые записи - вводите только токены. Затем начните постепенную миграцию: для каждой записи создайте токен, сохраните соответствие, а старые данные заархивируйте в изолированное хранилище с ограниченным доступом. Не удаляйте их сразу - это может нарушить историю транзакций. Но перестаньте их использовать в повседневной работе.

Можно ли обойтись только маскированием?

Только если данные не используются для транзакций или аналитики. Маскирование - это защита от глаз, а не от взлома. Если система должна обрабатывать данные (например, авторизовывать платеж), маскирование не подойдёт - система не сможет найти нужную запись. Токенизация - единственный надёжный способ.

Как выбрать токен-сервер?

Используйте проверенные решения: Vault от HashiCorp, AWS Payment Cryptography, или российские аналоги - например, «КриптоПро Токен-Сервис». Главное - чтобы сервер был изолирован, имел логирование всех доступов, поддерживал двухфакторную аутентификацию и регулярно проходил аудиты безопасности. Не пытайтесь писать свой токен-сервер - это слишком рискованно.

Как токенизация влияет на производительность?

Незначительно. Генерация токена занимает миллисекунды. Запрос к токен-серверу - тоже доли секунды. Всё это происходит на уровне шлюза, который оптимизирован под высокую нагрузку. Банки обрабатывают сотни тысяч токенизаций в секунду. Если ваша система медленная - проблема не в токенизации, а в архитектуре.

Можно ли использовать токены для аутентификации пользователей?

Нет. Токены - это не пароли и не ключи доступа. Они заменяют данные, а не удостоверяют личность. Для аутентификации используйте OAuth, JWT или другие стандартные протоколы. Токены - это «имя» пользователя в системе, а не его «ключ» от входа.

Заключение

Защита данных - это не про «сложные алгоритмы» или «шифрование на 256 бит». Это про простые, но правильные решения. Маскирование и токенизация - не опции. Это базовые практики, которые должны быть в каждом приложении, работающем с персональными данными. И если вы не используете их - вы не просто «не знаете». Вы рискуете. Не только своей репутацией. Но и законом, который уже не прощает ошибок.