Вы отправили свой первый pull request в крупный проект с открытым исходным кодом. Код написан аккуратно, тесты локально прошли, но кнопка «Merge» серая. Рядом красные крестики или желтые часы. Что случилось? Скорее всего, вы столкнулись с системой непрерывной интеграции (CI). В мире Open Source это не просто техническая формальность - это главный страж качества, который решает, достоин ли ваш код стать частью проекта.

Для многих новичков CI-пайплайн выглядит как черный ящик. Вы отправляете коммит, а система молча запускает десятки проверок. Если одна из них падает, ваш код отклоняется. Понимание того, как работают эти статусы и проверки, критически важно для эффективного контрибьютинга. Это позволяет не ждать реакции мейнтейнеров, а самостоятельно исправлять ошибки до момента ревью.

Что такое CI и зачем он нужен в Open Source

Непрерывная интеграция (CI) - это практика автоматической сборки и проверки каждого изменения кода перед его слиянием с основной веткой. В коммерческих проектах CI помогает команде не сломать продукт после релиза. В Open Source (OSS) задача сложнее: разработчики разбросаны по всему миру, работают в разных часовых поясах и имеют разный уровень опыта.

Представьте проект, где вносят вклад сотни людей. Без автоматических проверок каждый новый коммит мог бы случайно удалить базовую функциональность или внедрить уязвимость безопасности. CI решает эту проблему, запуская набор скриптов при каждом событии (обычно при пуше или создании pull request). Эти скрипты компилируют код, запускают юнит-тесты и проверяют стиль оформления.

В контексте OSS-проектов CI выполняет роль «первого фильтра». Мейнтейнеры не будут тратить время на ревью кода, который даже не собирается. Поэтому успешное прохождение CI-проверок - это обязательное условие для рассмотрения вашего вклада.

Основные платформы CI для открытых проектов

Выбор инструмента зависит от хостинга репозитория. Для большинства современных OSS-проектов стандартом де-факто стали встроенные решения платформ.

| Платформа | Формат конфигурации | Особенности для OSS |

|---|---|---|

| GitHub Actions | YAML в папке .github/workflows |

Глубокая интеграция с GitHub, бесплатный лимит для публичных репозиториев, огромный маркетплейс готовых действий. |

| GitLab CI/CD | YAML файл .gitlab-ci.yml |

Мощная система раннеров, поддержка сложных пайплайнов, бесплатные ресурсы для открытых проектов. |

| Jenkins | XML/Groovy (Jenkinsfile) | Требует своего сервера, гибкость настройки, часто используется в крупных корпоративных OSS-проектах. |

| CircleCI | YAML файл .circleci/config.yml |

Быстрое выполнение, кэширование зависимостей, удобен для проектов на JavaScript и Python. |

Если вы работаете с проектом на GitHub, скорее всего, там используется GitHub Actions. Его конфигурация хранится прямо в коде, что делает процесс прозрачным. Вы можете открыть файл конфигурации и увидеть, какие именно команды запускаются при проверке вашего кода.

Расшифровка статусов: что значат цвета?

Когда вы создаете pull request, рядом с названием ветки появляются маленькие кружки-индикаторы. Их цвет и состояние рассказывают вам историю о здоровье вашего кода.

- Зеленая галочка (Passed): Все обязательные проверки пройдены успешно. Ваш код собран, тесты выполнились без ошибок, линтеры довольны. Теперь можно смело просить ревью.

- Красный крестик (Failed): Одна или несколько проверок упали. Это может быть ошибка компиляции, проваленный тест или нарушение стиля кода. Вам нужно исправить проблему и сделать новый коммит.

- Желтый часики (Pending/Running): Проверки еще выполняются. Не торопитесь обновлять страницу каждые 5 секунд. Обычно полный цикл занимает от 2 до 10 минут.

- Серый круг (Skipped/Cancelled): Проверка была пропущена (например, вы изменили только документацию, а не код) или отменена (если вы сделали новый коммит во время выполнения предыдущего).

Важно понимать, что статус «Passed» гарантирует только то, что автоматические скрипты не нашли проблем. Он не означает, что логика вашего кода идеальна. Однако красный крестик всегда означает, что код технически непригоден для слияния в текущем виде.

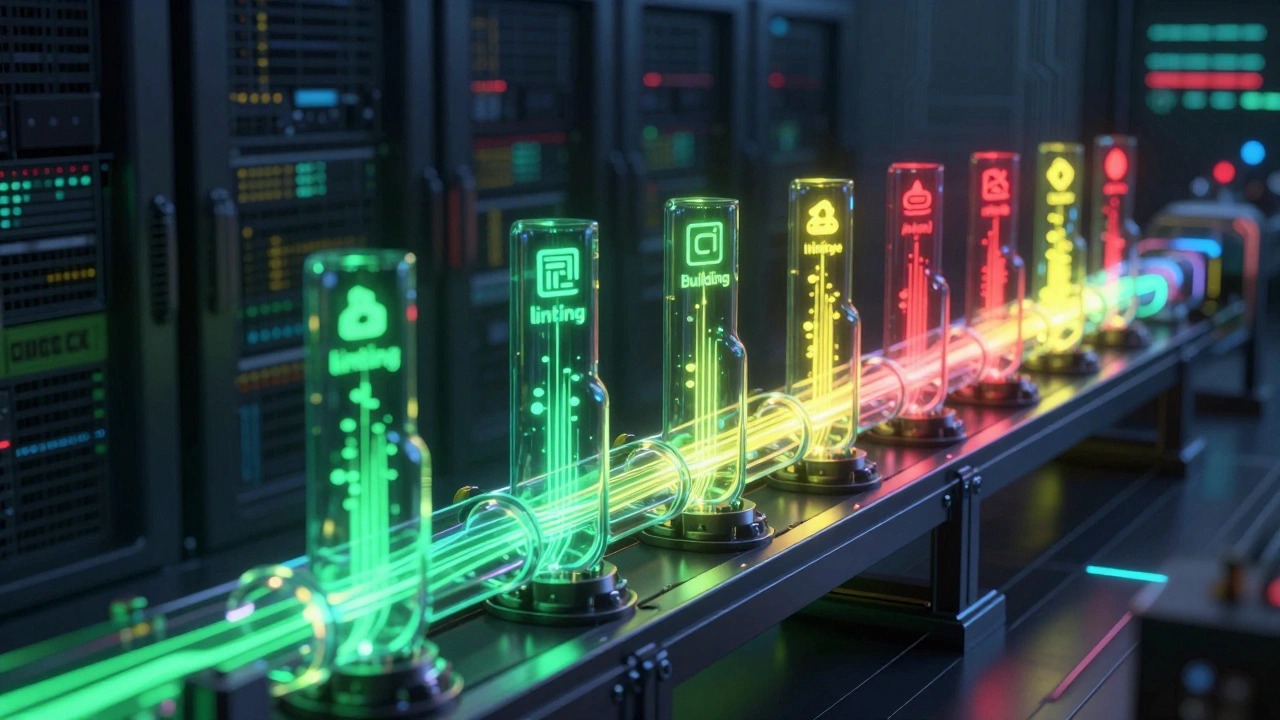

Типичные этапы CI-пайплайна

Под капотом простого зеленого статуса скрывается цепочка процессов. Типичный пайплайн в OSS-проекте состоит из нескольких этапов:

- Lint (Линтинг): Проверка синтаксиса и стиля кода. Инструменты вроде ESLint (для JavaScript) или Pylint (для Python) убеждаются, что код соответствует стандартам проекта. Часто этот этап падает из-за лишних пробелов или неправильных отступов.

- Build (Сборка): Компиляция кода или установка зависимостей. Если проект не может собраться, дальше двигаться не имеет смысла.

- Unit Tests (Юнит-тесты): Проверка отдельных функций и модулей. Это самый быстрый этап. Тесты должны подтвердить, что ваша функция возвращает ожидаемый результат.

- Integration Tests (Интеграционные тесты): Проверка взаимодействия между компонентами. Например, правильно ли API обрабатывает запрос от базы данных.

- SAST (Static Application Security Testing): Статический анализ безопасности. Инструменты сканируют код на наличие известных уязвимостей, таких как SQL-инъекции или XSS, без запуска приложения.

- SCA (Software Composition Analysis): Анализ зависимостей. Система проверяет, не используете ли вы библиотеки с известными дырами в безопасности.

Для контрибьютора ключевыми являются первые три этапа. Ошибки линтинга и юнит-тестов составляют 90% всех падений CI в небольших вкладках. Безопасность (SAST/SCA) обычно контролируется мейнтейнерами, но если вы подключили уязвимую библиотеку, пайплайн тоже упадет.

Обязательные проверки (Required Status Checks)

В настройках репозитория владельцы могут включить защиту ветки (Branch Protection Rules). Это означает, что определенные статусы становятся обязательными. Даже если вы авторизованный член команды, вы не сможете слить код вручную, пока CI не покажет зеленый свет.

Эта механика защищает основную ветку (main/master) от случайных ошибок. Она гарантирует, что:

- Все тесты прошли на целевых версиях языков программирования (например, Node.js 18, 20, 22).

- Код покрыт тестами выше определенного порога (например, 80%).

- Отсутствуют критические уязвимости безопасности.

Если вы видите сообщение «This branch has conflicts that must be resolved» или «Status checks are failing», проверьте вкладку «Checks» в интерфейсе pull request. Там будет подробный лог каждой выполненной задачи. Нажмите на название упавшего шага, чтобы увидеть вывод консоли. Именно там находится причина проблемы.

Как читать логи ошибок

Новички часто боятся открывать логи CI, думая, что там сложный системный код. На самом деле, это обычный текстовый вывод терминала. Вот алгоритм действий при падении проверки:

- Найдите строку с красным цветом или словом

Error. - Прочитайте сообщение об ошибке сверху вниз. Первая ошибка часто является причиной последующих.

- Обратите внимание на номер строки и имя файла. CI обычно указывает точное место сбоя.

- Попробуйте воспроизвести ошибку локально. Запустите те же команды, что и CI (например,

npm run lintилиpytest).

Частые причины падений:

- Разница в окружении: У вас Windows, а CI запускается на Linux. Различия в путях к файлам или регистра букв могут ломать сборку.

- Устаревшие зависимости: Локально вы установили пакеты вручную, а в CI они устанавливаются строго по версии из lock-файла.

- Рандомизация тестов: Некоторые тесты зависят от порядка выполнения. Если они падают нестабильно (flaky tests), сообщите об этом мейнтейнерам.

Стратегия работы с CI для контрибьюторов

Чтобы минимизировать время ожидания и количество падений, придерживайтесь следующих правил:

Запускайте CI локально. Многие проекты предоставляют скрипты для локальной проверки. Например, в проекте может быть команда make ci или npm run check. Запуск этих команд перед отправкой коммита сэкономит вам минуты ожидания.

Делайте мелкие коммиты. Чем меньше изменений в одном pull request, тем быстрее запустятся тесты и проще будет найти ошибку. Большой PR с тысячами строк кода может висеть в очереди CI долго, а отладка займет часы.

Изучайте CONTRIBUTING.md. Хорошие OSS-проекты документируют требования к коду. Там часто написано, какие линтеры используются, какой процент покрытия тестов требуется и как настроить среду разработки.

Используйте Draft Pull Requests. Если работа еще не закончена, создайте черновик PR. Это запустит CI-проверки, но мейнтейнеры не получат уведомление о необходимости ревью. Вы сможете исправить ошибки до того, как привлечете внимание команды.

Безопасность и зависимости в CI

В последние годы безопасность стала неотъемлемой частью CI. Проекты активно используют инструменты анализа состава программного обеспечения (SCA). При каждом пуше система проверяет ваши зависимости через сервисы вроде Dependabot или npm audit.

Если вы добавляете новую библиотеку, убедитесь, что она не имеет известных уязвимостей. CI может автоматически создать комментарий в вашем pull request с предупреждением: «Found 3 vulnerabilities in dependencies». В таком случае вам нужно либо обновить зависимость, либо найти альтернативу.

Также обратите внимание на секреты. Никогда не коммитьте ключи API, пароли или токены в код. Современные CI-системы оснащены детекторами секретов (например, TruffleHog или Gitleaks). Если они найдут подозрительную строку, проверка упадет, и ваш доступ к репозиторию может быть временно заблокирован для расследования.

Оптимизация и кэширование

Для больших проектов CI может работать медленно. Чтобы ускорить процесс, разработчики используют кэширование. GitHub Actions, например, сохраняет кэш установленных зависимостей между запусками. Это позволяет избежать повторной загрузки сотен мегабайт библиотек при каждом проверке.

Как контрибьютор, вы не управляете этими настройками, но должны понимать их влияние. Если ваш тест требует установки тяжелых пакетов (например, Docker-образов), он может занять много времени. Старайтесь писать быстрые тесты, которые не требуют развертывания полной инфраструктуры, если это возможно.

Почему мой pull request не может быть слит, хотя код работает?

Скорее всего, включена защита ветки (branch protection). Мейнтейнеры настроили обязательные проверки состояния (required status checks). Пока CI не покажет зеленую галочку для всех указанных задач (тесты, линтинг, безопасность), кнопка Merge останется недоступной. Это сделано для предотвращения случайных поломок основного кода.

Как узнать, какая именно проверка упала?

Перейдите на страницу вашего pull request и найдите раздел «Checks» или «Details». Там будет список всех запущенных задач. Найдите задачу со статусом «Failed» (красный крестик) и нажмите на нее. Откроется страница с логами выполнения, где будет указано, на каком шаге возникла ошибка и какой вывод вернул консоль.

Нужно ли мне запускать CI локально перед отправкой кода?

Да, настоятельно рекомендуется. Большинство OSS-проектов предоставляют скрипты для локального запуска тех же проверок, что и CI (например, npm run lint или make test). Это позволит выявить очевидные ошибки (синтаксис, стиль, простые сбои тестов) до отправки коммита, сэкономив ваше время и ресурсы сервера.

Что делать, если CI падает из-за чужого кода, а не моего?

Если вы уверены, что ваш код корректен, а ошибка возникает в существующем функционале (например, сломались общие тесты), оставьте комментарий в pull request с ссылкой на упавшую проверку. Сообщите мейнтейнерам, что проблема, вероятно, связана с состоянием основной ветки. Иногда это случается, когда кто-то другой сломал сборку, и они быстро исправят это.

Почему CI показывает ошибку безопасности (security alert)?

Это значит, что один из инструментов анализа зависимостей (SCA) обнаружил использование библиотеки с известной уязвимостью. Вам нужно проверить список зависимостей вашего проекта, найти проблемный пакет и обновить его до безопасной версии. После этого сделайте новый коммит, и CI снова запустит проверки.